O presente texto visa ilustrar, de forma simples e objetiva, o uso da função de hash na forense digital, além de demonstrar como essa prática deve ser aplicada em todas as etapas que envolvem a formalização da prova digital.

De modo geral, todo arquivo digital — seja um documento de texto, planilha, áudio, vídeo ou imagem — possui um identificador único baseado em seu algoritmo hash. Portanto, esse identificador funciona como uma verdadeira impressão digital eletrônica do arquivo.

Além disso, o algoritmo de hash consiste em uma sequência de caracteres que preserva a unicidade da informação. Em outras palavras, após a geração do hash de um arquivo, qualquer alteração em seu conteúdo resultará na modificação desse código. Assim, garante-se a detecção de alterações, mesmo que mínimas.

No contexto dos processos eletrônicos, torna-se fundamental extrair e registrar os algoritmos de hash no momento da juntada de documentos digitais. Dessa forma, assegura-se que, caso o arquivo seja questionado ou submetido à perícia, sua integridade já estará previamente garantida.

Forense Digital

A forense digital abrange todas as questões relacionadas a crimes praticados por meio de sistemas computacionais, seja na internet ou fora dela. Nesse sentido, profissionais utilizam metodologias específicas para coletar, analisar e documentar evidências digitais.

Além disso, essa área segue diretrizes técnicas, como a norma ABNT NBR ISO/IEC 27037:2013, que estabelece boas práticas para identificação, coleta, aquisição e preservação de evidências digitais.

Para garantir a integridade da evidência, recomenda-se o uso da função de hash. Isso ocorre porque o hash atua como uma impressão digital eletrônica do dado coletado. Consequentemente, permite verificar se uma cópia corresponde exatamente ao arquivo original.

Quando associado ao trabalho pericial, esse procedimento assegura que os dados analisados permanecem inalterados desde a coleta. Portanto, reforça-se a confiabilidade da prova digital.

Dessa maneira, o responsável pela coleta e manipulação da evidência deve compreender a importância da extração do código hash. Além disso, esses dados devem ser devidamente registrados na cadeia de custódia, possibilitando comparações futuras sempre que necessário.

Características da Função Hash

Conforme descrito na norma técnica, a função hash consiste em um método de criptografia unidirecional. Ou seja, trata-se de uma sequência de bits gerada por um algoritmo, geralmente representada em formato hexadecimal.

Em termos práticos, o hash transforma grandes volumes de dados em uma sequência menor de informações. Entre os algoritmos mais utilizados, destacam-se MD5, SHA1 e SHA256.

Além disso, o algoritmo analisa o arquivo byte a byte para gerar um código único. Portanto, qualquer alteração — até mesmo de um único bit — produzirá um hash completamente diferente.

Por esse motivo, o uso do hash tornou-se essencial no controle de integridade de arquivos e mídias digitais. Ainda que exista uma probabilidade extremamente baixa, dois arquivos diferentes podem gerar o mesmo hash.

Por exemplo, o algoritmo MD5 gera códigos com 32 caracteres em hexadecimal. Logo, o número total de combinações possíveis é:

16^32 = 3,4028236692093846346337460743177e+38

Apesar dessa enorme quantidade de combinações, existe, ainda que remotamente, a possibilidade de colisão de hash. Isso ocorre devido à limitação matemática do algoritmo.

Assim, dois arquivos distintos podem apresentar o mesmo hash por dois motivos principais:

- Limitação do tamanho do código hash;

- Processamento algorítmico que pode gerar colisões ao longo do tempo.

Diante disso, na prática da forense digital, recomenda-se a utilização de pelo menos dois algoritmos de hash diferentes. Normalmente, utilizam-se MD5 e SHA1 de forma combinada.

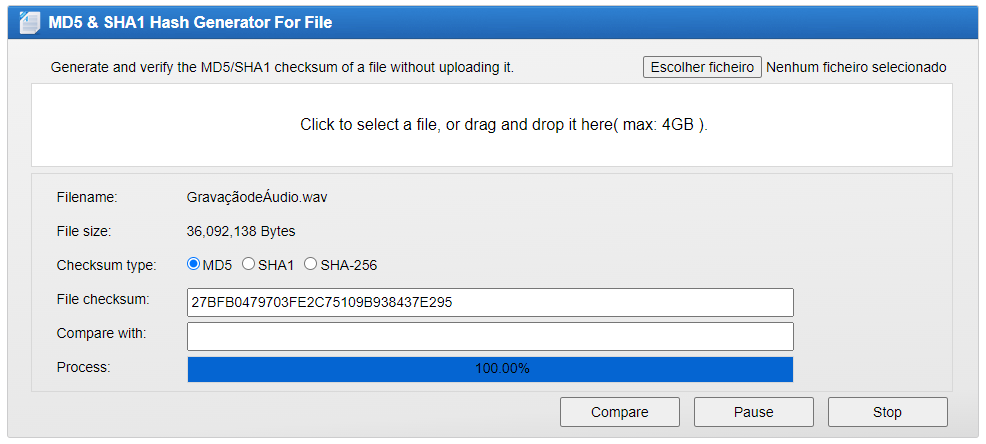

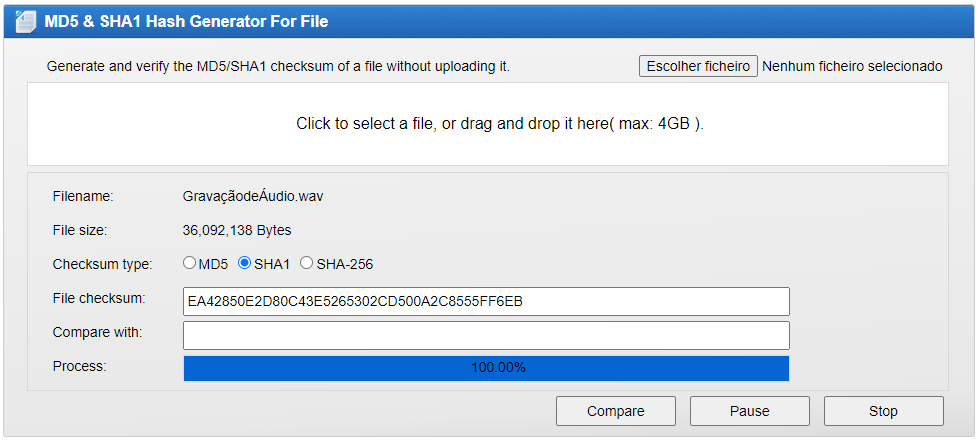

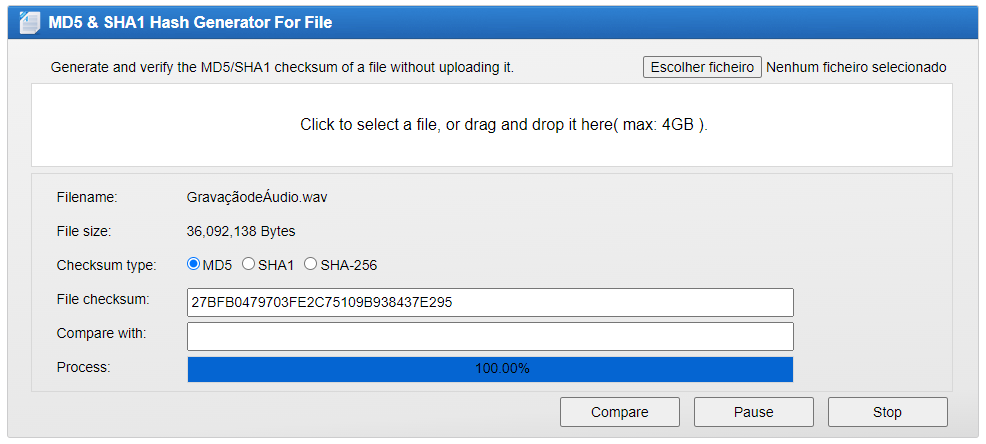

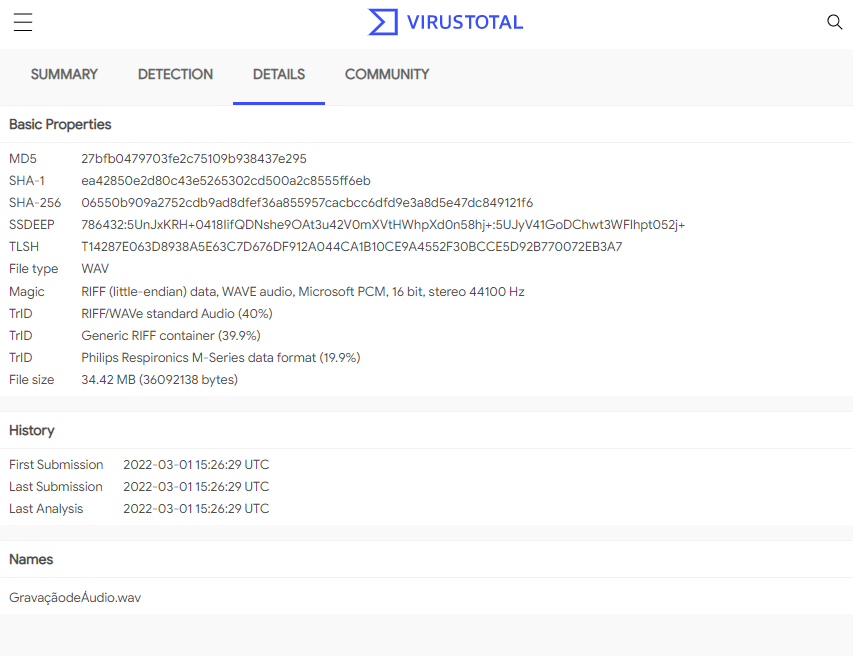

Por fim, conforme ilustrado na Figura 1, realizou-se a extração do hash do arquivo “GravaçãodeÁudio.wav” por meio da ferramenta online disponível em: https://onlinemd5.com/

Extração Hash do arquivo “GravaçãodeÁudio.wav” para o algoritmo de Hash MD5:

Extração Hash do arquivo “GravaçãodeÁudio.wav” para o algoritmo de Hash SHA-1:

Repare que os códigos são diferentes, pois são dois tipos de códigos gerados através de algoritmos distintos.

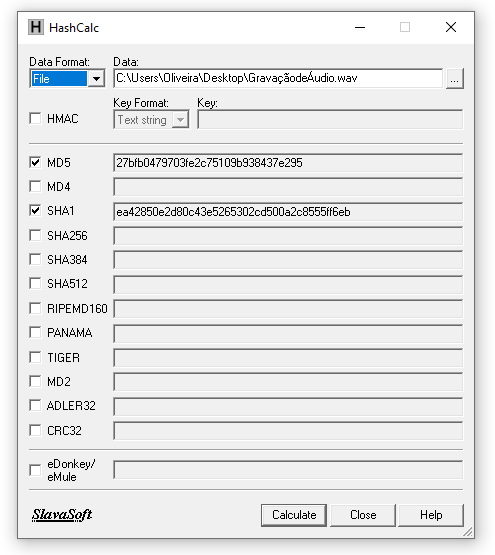

Arquivo: “GravaçãodeÁudio.wav”

MD5 = 27bfb0479703fe2c75109b938437e295

SHA1 = ea42850e2d80c43e5265302cd500a2c8555ff6eb

Extração do Hash na prática

Para executarmos com a extração do Hash para um arquivo ou texto, podemos proceder de duas maneiras: Através de software instalado no computador, neste caso eu utilizo o HashCalc, por ser um utilitário gratuito que permite calcular os checksum para arquivos, strings (frases ou palavras) e hexadecimais, no qual o software oferece os 13 mais populares algoritmos de calculo Hash . A vantagem em executar esta tarefa através do software instalado é quanto a conversão de arquivos, uma vez que este software não possui a limitação no tamanho do arquivo.

Download: http://www.slavasoft.com/zip/hashcalc.zip

Outra alternativa para a extração do código Hash é utilizarmos alguma ferramenta online onde na minha opinião, se destacam dois sites:

OnlineMD5 – Ferramenta online que nos permite a extração do algoritmo de Hash (MD5, SHA1 e SHA-256) para textos e arquivos (possui limitação de tamanho no arquivo em 4GB).

Acesso em 01 Mar 22 – http://onlinemd5.com/

VirusTotal – Ferramenta muito interessante, não apenas para a extração do código Hash de arquivos (possui limitação de tamanho no arquivo em 256MB), mas também nos permite a possibilidade em analisarmos os metadados do arquivo.

Outra funcionalidade bastante interessante para esta ferramenta é a possibilidade de automaticamente analisar as hashes do arquivo, possibilitando a comparação de conteúdo malicioso detectável pelo banco de dados dos principais antivírus e scanners de websites, ferramentas de análise de arquivos e URLs e contribuições de usuários, como pode ser visto na Figura 5.

Acesso em 01 Mar 22 – https://www.virustotal.com

REFERÊNCIAS:

OliveiraPerito – Perícia Computacional. Disponível em https://oliveiraperito.com.br/pericia-computacional/. Acesso em 01 Mar 22.

ABNT NBR ISO/IEC 27037:2013 – Tecnologia da informação — Técnicas de segurança — Diretrizes para identificação, coleta, aquisição e preservação de evidência digital.

Wikipédia. Função Hash – Disponível em https://pt.wikipedia.org/wiki/Função_hash. Acesso em 01 Mar 22.

Blog Segurança de Informação. Algoritmos de Hash criptográficos. Disponível em https://segurancainformacao.wordpress.com/2008/12/16/algoritmos-de-hash-criptograficos/. Acesso em 01 Mar 22.

0 comentários